quarta-feira, 28 de janeiro de 2026

O que são Suporte N1, N2 e N3 ?

terça-feira, 20 de janeiro de 2026

Áreas pessoais da vida e como desenvolvê-las

Como viver uma vida equilibrada? Quais são as áreas fundamentais da vida? A vida do ser humano é composta por vários elementos que correlacionados. Cada um com sua carga de complexidade e influentes entre si, mas todos igualmente importantes. Este artigo de Psicologia-Online te convida a conhecer mais sobre as dimensões do ser humano, veremos o que é o desenvolvimento pessoal e as 10 áreas pessoais da vida e como desenvolvê-las.

Área fisiológica

O corpo humano tem uma complexidade sem igual. A área fisiológica compreende principalmente nosso corpo, seus órgãos e funções, e ela deve estar em condição ótima para que permita o desenvolvimento do resto das áreas da vida com a maior comodidade e fluidez possível. O papel do ser humano no desenvolvimento de sua própria fisiologia consiste, basicamente, em cuidar e melhorar sua condição por meio da preservação de seus órgãos, fazendo atividade física regularmente, filtrando a quantidade e qualidade dos alimentos que ingere e visitando periodicamente um especialista em saúde (médico certificado) que avaliará qual é a condição real do organismo, indo além do óbvio.

Área física

Outra área da vida de uma pessoa é o aspecto externo, o físico, mais voltado para a estética e que é influenciado majoritariamente por padrões sociais. Esta área física tem um papel igualmente importante às outras devido ao fato de que se mescla com o que é a identidade da pessoa, isto é, possui relação direta com a forma como você percebe a si mesmo/a e como isso reflete em seu entorno. Para potencializar esta área, é primordial que você conheça seu corpo, identifique as partes que você deseja ressaltar e procure sustentar um estilo de vida saudável, evitando assim prejudicar sua saúde. Tenha em mente que a aparência física não consiste apenas em se ver bem, mas também em se sentir bem.

Área cognitiva

A área da vida psicológica é formada por um compêndio de elementos que, juntos, resultam na complexidade que caracteriza a psique humana. Aspectos como a memória, a atenção, o pensamento, a linguagem, as emoções, a lógica racional, os instintos, entre outros, são apenas alguns dos fatores que se encontram nesta dimensão. Você compreenderá então o quão importante é manter sua saúde mental em forma e estável, portanto geralmente sugere-se incorporar hábitos que ajudem você a exercitar sua mente em sua rotina diária.

Entre estes hábitos não pode faltar a ginástica cerebral, os momentos de lazer e exercícios de respiração como ferramentas principais; desta maneira você evitará que sua memória seja afetada significativamente com o passar dos anos, que sua capacidade de atenção seja mais fácil de treinar e ajudar a frear os pensamentos negativos ou automáticos que podem aparecer diante de situações de estresse. Da mesma forma te convidamos a consultar um/a especialista em saúde mental se você considera que há situações que você gostaria de aprender a gerir com ferramentas profissionais e específicas para seu caso.

Área emocional

Outra área da vida de uma pessoa é a emocional. A área emocional propriamente dita tem conexão com a psique, no entanto, esta é tão complexa que não se limita ao reconhecimento de cada emoção e sim se estende ao que é chamado de inteligência emocional, como você se sente consigo mesmo/a e com sua autoimagem, além de como você expressa ou inibe cada uma dessas coisas.

Da estabilidade do que foi dito anteriormente, depende o bem-estar emocional do ser humano, razão pela qual se sugere aplicar técnicas de reconhecimento de emoções que te permitam verificar se existe coerência entre o que você sente e o que você acredita que sente para começar a construir seu bem-estar a partir do autoconhecimento.

Nestes artigos você encontrará mais informações sobre como desenvolver a inteligência emocional e como gerir as emoções.

Área sexual e reprodutiva

A dimensão sexual é igualmente ampla apesar de que, geralmente, as pessoas apenas a relacionam de uma maneira limitada com as genitais. Na verdade, a sexualidade como área da vida do ser humano possui muitos elementos, entre eles:

- Sexo = genitais.

- Características sexuais secundárias = partes do corpo características do sexo masculino ou feminino.

- Ato sexual = coito.

- Gênero = construção sociocultural relativo ao que deveria se considerar próprio do homem ou da mulher / masculino ou feminino.

- Papel de gênero = tarefas, atividades e atitudes em geral que a sociedade designa para cada gênero, que correspondem ao sexo designado.

- Identidade de gênero = refere-se à inclinação que dita com qual dos gêneros se sente identificada uma pessoa, independentemente de seu sexo.

- Orientação sexual = é determinada pelo gosto ou atração por uma pessoa dependendo do sexo a que pertença. Sendo assim, esta preferência define alguém como homossexual, bissexual ou heterossexual.

- Menstruação, menopausa e andropausa = processos hormonais de origem sexual.

Além disso, há a reprodução, que deu a origem biológica do sexo para evitar a extinção, mas que também envolve outros fatores influentes para praticá-la. O fato é que a sexualidade no ser humano é uma dimensão que requer atenção por parte da própria pessoa para uma manutenção sadia da mesma, com a intenção de desfrutar e manter estabilidade em nossa vida em geral. Portanto, para desenvolver sua sexualidade levando em conta todos os processos antes mencionados, é imprescindível trabalhar no autoconhecimento, na autodescoberta e a desconstrução de tabus o que te permitirá expressar sua sexualidade livremente.

Área social

Outra das áreas pessoais para melhorar é a das relações interpessoais. A interação social é parte fundamental do desenvolvimento do ser humano, desde a interação com os pais, passando por amizades, namoros e até a relação com chefes e companheiros de trabalho. Socializar de forma adequada denota bem-estar e saúde mental na pessoa, visto que é uma necessidade criar conexões com nossos iguais, especialmente essas conexões onde o vínculo sentimental tem um papel de protagonismo. Cabe destacar que as relações interpessoais fazem parte do que compõe o tecido social e que as características da personalidade como a timidez ou a extroversão, influem nelas.

Assim que, pensando nas melhores formas de desenvolver esta área, além de praticar a comunicação assertiva, uma boa técnica seria empregar a Janela de Johari. Esta consiste em desenhar quatro quadrantes, simulando uma janela, onde cada um deles conterá informações sobre a percepção que, tanto você como os outros, têm sobre você.

Área acadêmica e/ou profissional

Outra das áreas da vida de uma pessoa é a acadêmica ou profissional. O trabalho e os estudos, de qualquer nível, estão presentes no cotidiano de uma pessoa, no entanto, estes podem provocar altos níveis de estresse ou ansiedade dependendo do grau de pressão ao qual a pessoa está submetida. Por tal razão, sugere-se praticar atividades recreativas e de dispersão em períodos determinados, assim o trabalho ou os estudos não ocuparão todo seu tempo e energia além de você ter a oportunidade de lidar com o estresse recorrendo a práticas lúdicas que estimulem sua imaginação.

Área vocacional

Entre as mais importantes áreas de vida relacionadas com o desenvolvimento pessoal, encontramos a parte vocacional. Certamente, o trabalho profissional ou ofício merecem toda dedicação possível, o desejável é trabalhar em uma área pela qual você é apaixonado/a e que seja sua vocação, mas nem sempre é o caso. Há circunstâncias nas quais a vocação se direciona para uma atividade que não é necessariamente seu entorno profissional. Nesse caso, se recomenda praticar, pelo menos de forma superficial, diversos tipos de atividades com o propósito de conhecer por qual delas você se sente apaixonado/a, já que o exercício de uma atividade por vocação alimenta o sentido da vida nos indivíduos, não é apenas sobre dinheiro. Se você quer saber mais sobre o sentido da vida, te recomendamos ler sobre o método japonês Ikigai.

Área familiar

O grupo familiar é tanto o núcleo do qual surge alguém, como também a família que se forma a partir dessa pessoa (se é que ela quer formar uma). Esta última é chamada "família secundária". Sendo um pilar fundamental, a família possui igual relevância que o resto das áreas abordadas; especialmente porque envolve a interação de fatores como a comunicação, emoções, sentimentos, genética, entre outros.

Para desenvolver e melhorar a vida familiar é fundamental levar em conta que, no que se refere a vínculos emocionais geralmente estreitos, cada membro da família tem uma vida própria, e é imperativo a tolerância e o respeito entre si, devido à gama diversa de opiniões e crenças que surgirão com o tempo.

Aqui você encontrará os diferentes tipos de família que existem.

Área recreativa

Há uma clara tendência a subvalorizar a recreação, o que é um conceito errado. Foi descoberto através de estudos que os momentos de "não fazer nada" ou se distrair são uma necessidade para que os processos cognitivos sejam otimizados. Portanto, o ócio é uma das áreas fundamentais da vida.

Hoje em dia, com um estilo de vida tão agitado e precisamente por este motivo, devemos separar algum tempo, se for possível diariamente, para dedicá-lo a contemplar uma paisagem, tirar um cochilo ou simplesmente desfrutar de um café com uma companhia agradável.

Este artigo é meramente informativo, em Psicologia-Online não temos a capacidade de fazer um diagnóstico ou indicar um tratamento. Recomendamos que você consulte um psicólogo para que ele te aconselhe sobre o seu caso em particular.

Se pretende ler mais artigos parecidos a Áreas pessoais da vida e como desenvolvê-las, recomendamos que entre na nossa categoria de Personalidade.

Fonte:

https://br.psicologia-online.com/areas-pessoais-da-vida-e-como-desenvolve-las-726.html

- Allport, G. (1986). La personalidad. Barcelona. Editorial Herder.

- Fritzen, S. (2002). La ventana de Johari.Cantabria. Editorial Sal Terrae.

- Montaño Sinisterra, M., Palacios Cruz, J., Gantiva, C. (2009). Teorías de la personalidad. Un análisis histórico del concepto y su medición. Psychologia. Avances de la disciplina. Vol. 3. (2). 81-107.

sábado, 17 de janeiro de 2026

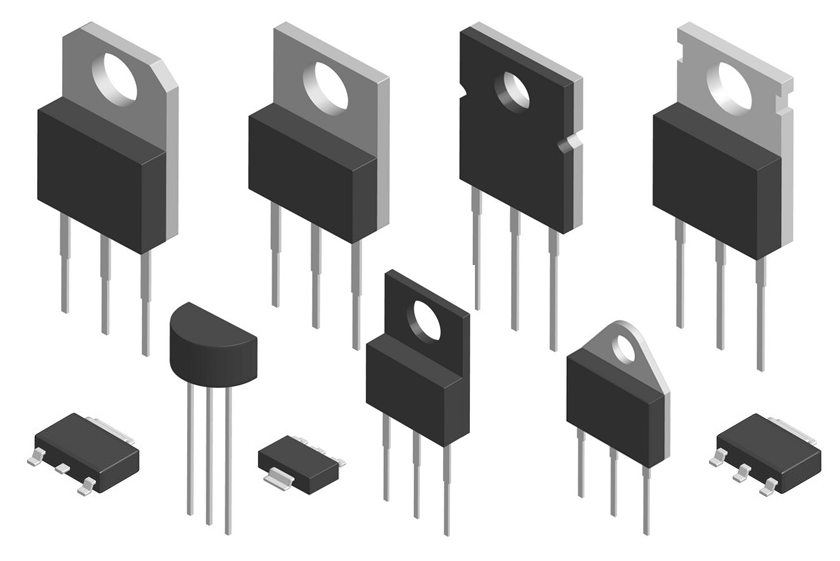

Técnico de eletrônica e Técnico de hardware

Técnicos em eletrônica e hardware projetam, montam e reparam circuitos e equipamentos eletrônicos (como placas, computadores e sistemas industriais), atuando em manutenção, calibração e desenvolvimento. O técnico em eletrônica foca mais nos componentes eletrônicos, medições de tensões ( um exemplo e com a fonte de alimentação), correntes e até mesmo pode analisar sinais com uso de osciloscópio, enquanto o técnico de hardware se especializa em montagem e reparo de computadores e periféricos.

Técnico em Eletrônica (Geral)

Atuação: Desenvolve circuitos, monta placas eletrônicas, programa microcontroladores e realiza manutenção de sistemas industriais, de telecomunicações e automatizados.

Formação: Curso técnico (aprox. 2 anos) focado na teoria e prática de circuitos, componentes eletrônicos e normas de segurança.

Mercado: Indústrias, empresas de tecnologia, telecomunicações e autônomos.

Técnico de Hardware (Foco em Informática)

Atuação: Manutenção preventiva/corretiva de computadores, servidores, notebooks, impressoras e componentes de TI (discos rígidos, placas-mãe, memórias).

Foco: Especialista na infraestrutura física de computadores.

Mercado: Oficinas de reparo, empresas de TI, suporte técnico interno.

Diferenças e Relação:

A eletrônica é a base teórica e prática para o hardware; um técnico de hardware geralmente possui conhecimentos de eletrônica, mas o técnico em eletrônica tem um escopo de atuação mais amplo (industrial, robótica, automação). Ambos realizam montagem, testes de funcionalidade e conserto de placas eletrônicas.